主机可信验证模块检测:构筑系统安全的底层基石

在日益严峻的网络安全态势下,确保计算设备从启动伊始即处于可信状态变得至关重要。主机可信验证模块(如TPM、TCM等)作为硬件级的安全信任根,承担着验证系统启动过程和关键组件完整性的核心任务。对这类模块进行有效检测,是确认其功能正常、策略生效、进而保障整机可信的关键环节。

一、 可信验证模块的核心作用与检测目标

- 建立硬件信任根: 模块内置的密码学密钥和受保护的存储区域,为系统提供了不可篡改的信任起点。

- 度量启动过程: 在系统启动的每个关键阶段(BIOS/UEFI、Bootloader、OS内核等),计算其代码的密码学摘要(哈希值),并与预期值比对。

- 执行可信链传递: 确保每个后续启动组件的加载都基于前一个已验证可信组件的度量结果,形成完整的信任链。

- 安全存储敏感数据: 如磁盘加密密钥、平台身份凭证等,仅在系统状态符合预期时才会释放。

检测的核心目标在于:

- 功能可用性验证: 确认模块物理存在、能被操作系统识别、驱动加载正常、基础命令可执行。

- 配置策略检查: 验证模块的安全功能(如度量日志PCR策略、密钥访问控制策略、加解密功能)是否按安全要求正确配置启用。

- 完整性验证能力测试: 模拟或实际触发启动过程,检测模块是否能准确度量组件、记录日志、并根据预设策略执行验证(如阻止启动或告警)。

- 安全状态审计: 读取并分析模块记录的度量日志,确认启动过程的完整性,识别未经授权的更改。

- 异常行为诊断: 当可信验证失败或模块自身报告错误时,进行故障定位和原因分析。

二、 可信验证模块检测的主要方法与流程

1. 基础状态检测:

- 物理存在性检查: 通过查看主板或系统规格确认模块存在(通常在BIOS/UEFI设置界面或操作系统设备管理器中可见)。

- 驱动与接口检测: 确认操作系统能加载正确的驱动程序,并能通过标准接口(如TBS for TPM)与模块通信。

- 模块信息读取: 获取模块的厂商ID、固件版本号、规范版本支持情况、支持的算法等基本信息。

- 自检状态查询: 读取模块的自检状态,确认其内部诊断是否通过。

2. 配置与策略合规性检查:

- 启动策略验证: 检查BIOS/UEFI设置中与可信启动相关的选项(如Secure Boot状态、Measured Boot启用状态、信任链配置)是否启用并符合安全基线。

- 模块功能激活状态: 确认模块是否已被正确初始化(Take Ownership/Provisioning),关键功能(如加解密、密钥生成存储、签名验证)是否可用。

- 访问控制策略审核: 检查关键密钥(如存储根密钥SRK、背书密钥EK)的访问权限设置是否符合最小权限原则。

3. 启动完整性度量与验证检测:

- 度量日志获取与分析: 使用操作系统提供的工具或专用软件(如

tpmtool, tpm2-tools套件中的命令)读取保存在模块或系统日志中的度量日志(如TPM的PCR寄存器值及对应的事件日志)。分析日志内容:

- 检查各启动阶段组件(固件、OS Loader、内核、驱动等)是否被正确度量。

- 将记录的度量值与预期值(通常来自已知良好的基准或策略配置)进行比对,验证是否匹配。

- 检查日志的连续性和完整性,确认没有遗漏或篡改。

- 可信启动过程触发与监控:

- 执行系统重启,观察可信验证过程是否按预期执行(如是否出现信任链验证提示、Secure Boot错误等)。

- 在安全启动(Secure Boot)和度量启动(Measured Boot)共同作用下,尝试加载未签名或签名无效的恶意启动组件,验证系统是否能有效阻止启动并告警。

- 对关键系统文件进行细微篡改(模拟攻击),重启后检查模块的度量日志是否能检测到变化(PCR值改变),并观察系统或管理平台是否能收到相应告警。

- 远程证明验证: 在需要远程验证平台可信性的场景,检测模块是否能成功生成包含PCR值、日志摘要等信息的可信证明报告,并能被验证方成功验证。

4. 模块自身安全性检测:

- 固件更新检查: 确认模块固件是否为已知安全的最新版本,检查更新机制的安全性。

- 物理安全特性评估: 了解模块是否具备抵抗物理攻击(如旁路攻击、故障注入)的设计特性(此部分检测通常需要专业实验室环境)。

- 抗字典攻击能力: 测试模块对授权密钥(如所有者密码)的暴力破解尝试是否有防护机制(如延迟、锁定)。

三、 检测结果分析与问题诊断

- 验证失败分析: 当度量值不匹配或信任链中断时,需分析具体是哪个组件被篡改或未经验证加载。结合事件日志定位问题源头。

- 模块功能异常诊断: 若模块无法响应、命令执行失败、报告内部错误,需排查驱动问题、硬件连接问题、固件缺陷或模块物理损坏。

- 配置错误识别: 如发现安全功能未启用、策略设置错误、密钥访问权限不当等,需修正配置。

- 日志不一致性检查: 对比不同时间点的日志或不同来源(模块PCR值 vs. 系统事件日志),确认其一致性,防止日志被篡改或记录机制失效。

- 性能影响评估: 在启用可信度量验证时,评估其对系统启动时间和运行性能的影响是否在可接受范围内。

四、 持续监测与最佳实践

可信验证并非一次性任务,而应融入持续的安全监控体系:

- 定期审计: 周期性执行可信验证模块状态检查、配置审核和度量日志分析。

- 实时监控: 部署安全信息和事件管理(SIEM)系统或专用代理,实时收集和分析模块报告的可信事件和告警信息。

- 基线管理与更新: 维护已知良好的系统组件度量值基线,并在系统或组件更新后及时更新基线。

- 集成化管理: 将可信验证模块的检测与管理纳入统一的安全管理平台,实现策略统一下发、状态集中监控、告警统一处置。

结语:可信基石的坚实保障

主机可信验证模块检测是确保“信任根”可靠的关键实践。通过系统化、多层次的检测方法,能够有效验证模块自身健康状态、确认其执行的可信度量策略有效落实,并精准识别启动过程中的异常篡改。唯有持续、严谨地执行这些检测,才能充分发挥可信计算技术的潜力,为整个主机系统构建起从硬件到软件的坚实可信基础,有效抵御日益复杂的固件和启动层攻击,筑牢信息安全的底层防线。

前沿科学

微信公众号

前沿科学

微信公众号

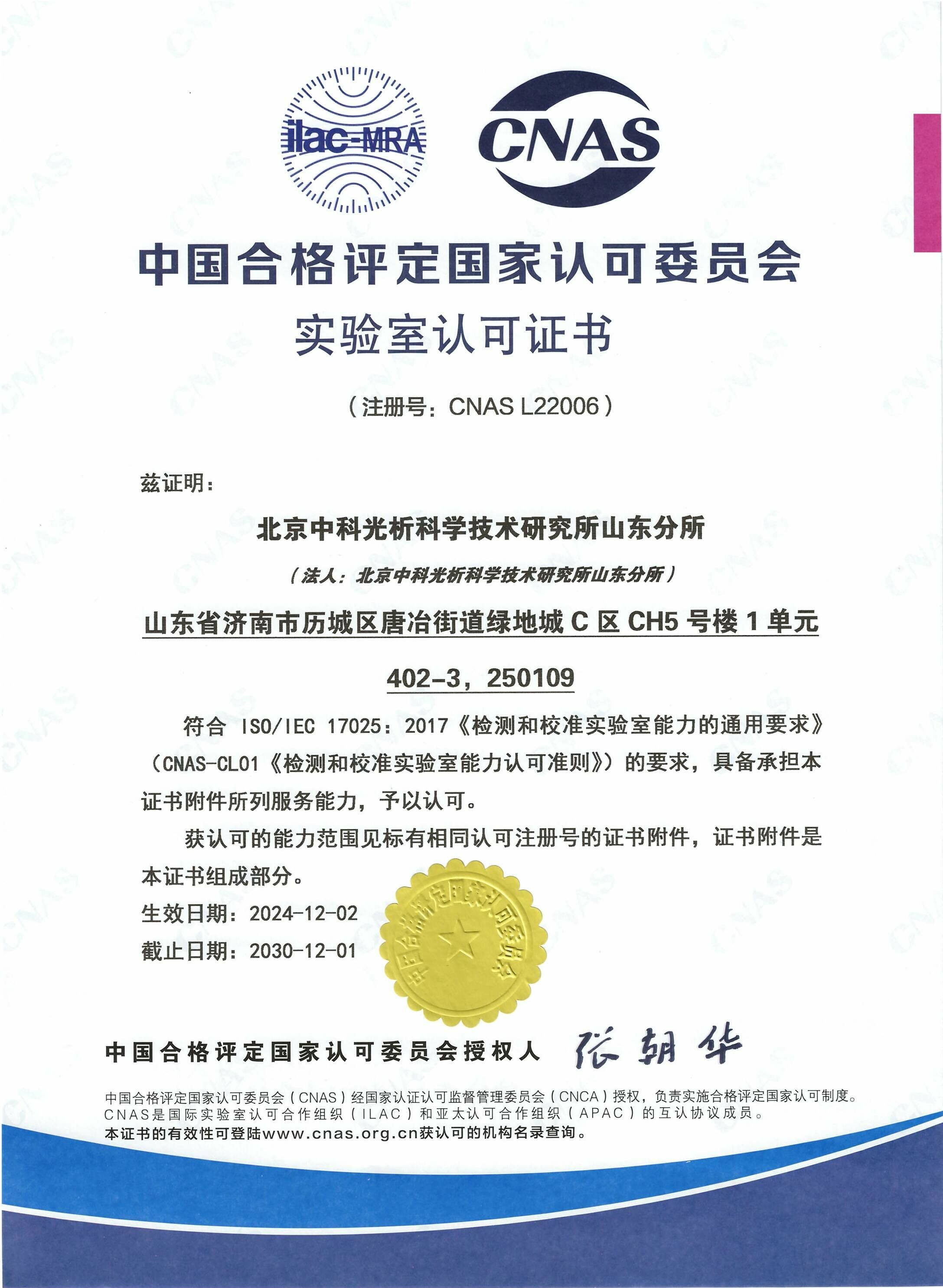

中析研究所

抖音

中析研究所

抖音

中析研究所

微信公众号

中析研究所

微信公众号

中析研究所

快手

中析研究所

快手

中析研究所

微视频

中析研究所

微视频

中析研究所

小红书

中析研究所

小红书