随着智能化技术的快速发展,越来越多的设备嵌入了软件可编程部件(如MCU、FPGA、SoC等),这些部件通过软件定义功能成为系统的核心控制单元。在物联网、工业自动化、医疗设备及汽车电子等领域,软件可编程部件的安全性直接影响整个系统的可靠性、数据完整性和用户隐私保护。然而,软件漏洞、逻辑错误或恶意代码的存在可能导致设备失效、数据泄露甚至物理安全隐患。因此,针对含软件可编程部件的安全性检测已成为产品研发和认证的关键环节,其目标是通过系统化的测试手段识别风险,确保软硬件协同工作的安全性和合规性。

安全性检测需覆盖软件可编程部件的全生命周期,核心项目包括: 1. 功能安全性验证:确保软件在正常及异常场景下均能实现预期功能,避免逻辑错误引发的系统崩溃或误操作; 2. 代码质量分析:通过静态代码扫描检查编程规范符合性(如MISRA C)、内存泄漏、缓冲区溢出等潜在缺陷; 3. 漏洞扫描与渗透测试:识别已知安全漏洞(如CVE列表)并模拟攻击验证防护机制的有效性; 4. 运行时行为监控:检测程序执行过程中的资源占用、异常中断及权限滥用问题; 5. 固件完整性验证:确保固件未被篡改,支持安全启动与加密更新。

针对不同检测目标,需采用多维度技术手段: 1. 静态分析:使用工具(如Coverity、Klocwork)对源代码或编译后的二进制文件进行结构分析,识别未初始化变量、死代码等风险; 2. 动态测试:通过仿真环境或硬件在环(HIL)测试,验证软件在真实输入下的响应及边界条件处理能力; 3. 模糊测试(Fuzzing):向系统注入随机或构造的异常数据,检测其容错性与异常处理机制; 4. 形式化验证:采用数学方法证明关键算法或协议(如加密模块)的正确性; 5. 渗透测试:由安全专家模拟攻击者进行漏洞利用,评估系统防御能力。

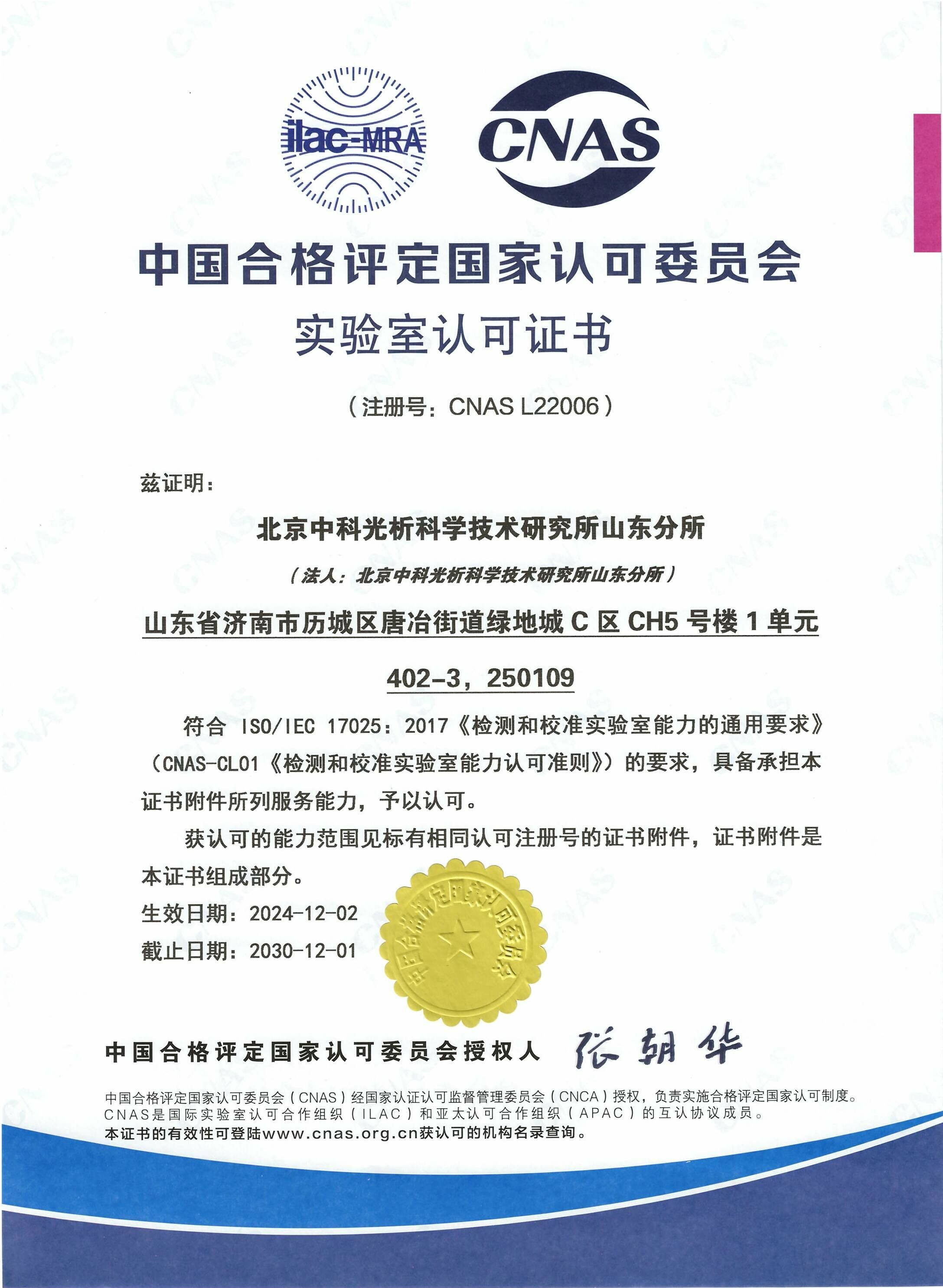

安全性检测需遵循行业标准与法规要求,主要包括: 1. 功能安全标准:如IEC 61508(通用电子系统)、ISO 26262(汽车电子)和IEC 62304(医疗软件),规定安全完整性等级(SIL/ASIL)的验证方法; 2. 网络安全标准:包括ISO/SAE 21434(汽车网络安全)、IEC 62443(工业控制系统)及NIST SP 800-193(固件保护指南); 3. 代码规范要求:如MISRA C/C++、AUTOSAR C++14等编码准则,确保代码可维护性与安全性; 4. 认证要求:如Common Criteria(CC EAL认证)、UL 2900系列(物联网设备)及GDPR(数据隐私保护)。 企业需结合产品应用场景,选择适用的标准体系,并通过第三方实验室认证提升市场信任度。

前沿科学

微信公众号

前沿科学

微信公众号

中析研究所

抖音

中析研究所

抖音

中析研究所

微信公众号

中析研究所

微信公众号

中析研究所

快手

中析研究所

快手

中析研究所

微视频

中析研究所

微视频

中析研究所

小红书

中析研究所

小红书