SU检测技术综述

1. 检测项目:方法与原理

SU检测,即对系统完整性及未授权权限提升的检测,核心在于识别系统是否被植入了非法的超级用户权限获取工具或是否存在可被利用的权限提升漏洞。主要检测方法可分为静态检测、动态检测、行为检测和完整性校验。

1.1 静态检测

静态检测基于特征码和代码模式分析,在不执行目标文件的情况下进行扫描。

原理:建立已知SU工具(如二进制可执行文件、脚本)的二进制特征码、字符串特征(如特定函数调用、路径、关键词)数据库。通过比对目标系统文件(特别是系统分区、常用安装目录)中的文件,识别匹配项。此方法也用于检测被植入后门的系统命令(如ls、ps)。

方法扩展:除简单特征匹配外,还包括对ELF文件头、节区信息、导入导出函数表的异常分析,以识别经过混淆或加密的恶意代码。

1.2 动态检测

动态检测关注运行时的行为和属性。

原理:

进程分析:检查系统中所有进程的权限、状态、打开的文件描述符及父-子进程关系。重点排查非系统关键进程却以root权限运行,或其父进程为异常进程的情况。

端口与网络连接分析:检测是否存在未授权的监听端口或向外部的网络连接,某些SU工具会绑定shell到特定端口。

系统调用监控:利用内核模块或审计框架,监控关键系统调用序列,如setuid(), execve(), ptrace(), mount()等的异常使用模式。

1.3 行为检测

行为检测侧重于分析权限提升企图和异常的系统状态变化。

原理:

提权行为监控:监控应用程序尝试访问特权文件(如/etc/passwd, /etc/shadow)、加载内核模块或写入系统内存等行为。

环境检测:检测当前运行环境是否处于模拟器、调试状态或已获取root权限,这是部分SU工具为规避检测而进行的自检。

异常权限授予:分析安全策略(如SELinux, AppArmor)的日志,查找非典型的权限授予事件。

1.4 完整性校验

完整性校验旨在发现系统关键组件是否被篡改。

原理:在系统初始安全状态下,计算并存储关键系统文件、目录、内核模块乃至内核符号表的密码学哈希值(如SHA-256)。定期或在关键操作前,重新计算当前状态的哈希值并与基准值比对,不一致则表明完整性受损。此方法对于检测替换系统二进制文件的SU行为尤为有效。

2. 检测范围:应用领域需求

SU检测技术广泛应用于多个对系统安全有高要求的领域。

移动终端安全:在移动操作系统中,检测设备是否被“越狱”或“Root”。需检测su二进制文件的存在、系统分区的读写状态、漏洞利用痕迹(如CVE漏洞利用代码)以及沙箱逃逸行为。

嵌入式与物联网设备安全:针对路由器、智能家居、工业控制系统等嵌入式设备,防止攻击者获取永久性root权限。检测重点包括固件完整性、启动链可信度、调试接口的滥用以及未授权的持久化后门。

服务器与云主机安全:保障服务器免受权限提升攻击。检测范围涵盖内核漏洞利用、特权容器逃逸、滥用sudo配置错误、利用计划任务或服务进行权限维持等。

支付与金融终端安全:在POS机、ATM等设备上,确保支付环境可信,防止通过提权进行数据窃取或篡改交易逻辑。需结合硬件安全模块进行深度检测。

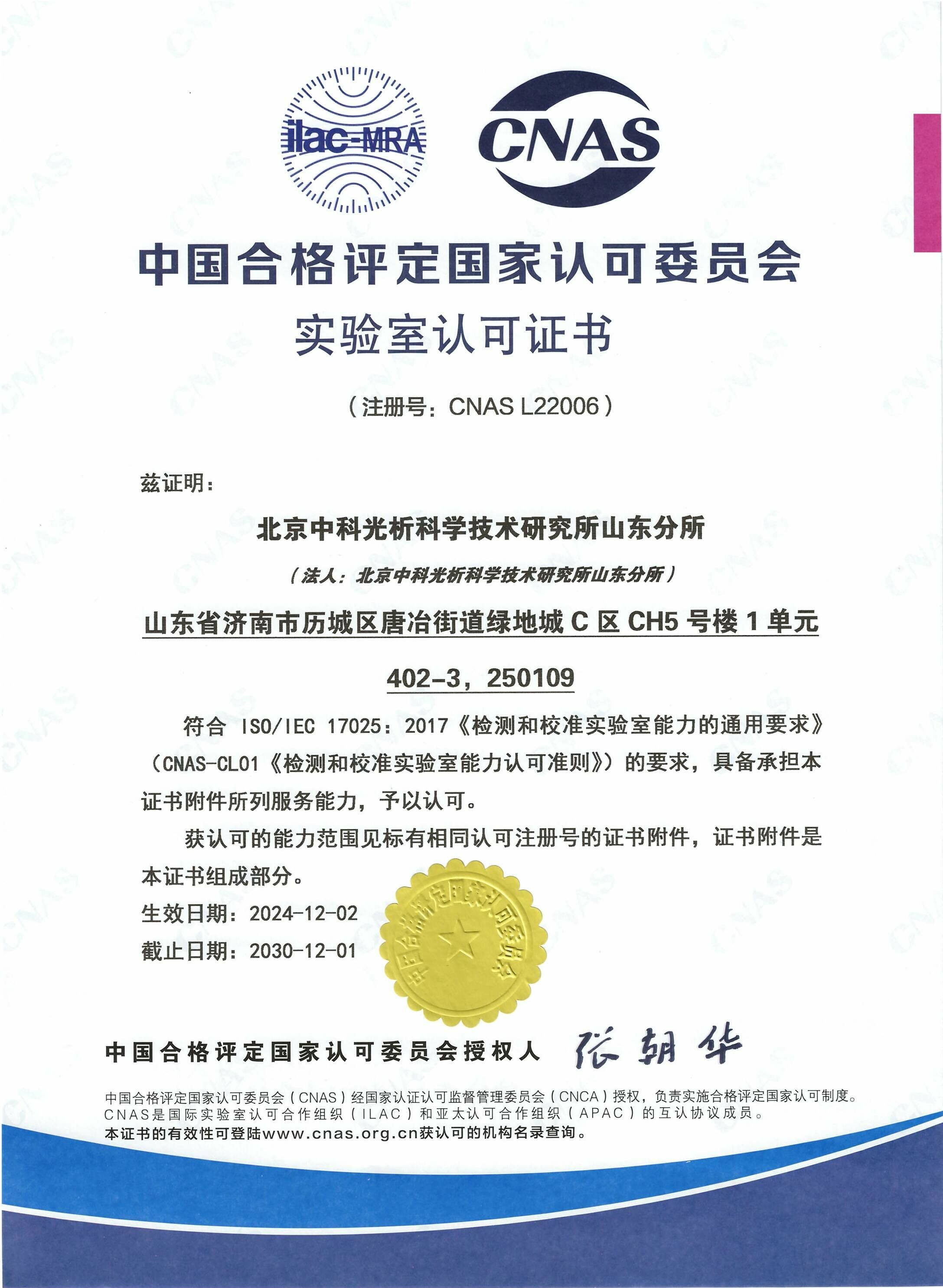

合规与审计:满足信息系统安全等级保护、行业监管等要求,定期对系统进行SU检测,作为安全状况评估的一部分。

3. 检测标准:参考依据

相关技术研究与实践参考了国内外多领域的安全指南和学术成果。在移动安全领域,可参考针对移动设备root检测的各类安全研究报告,其中详细列举了基于文件系统、属性、运行时环境、内核参数的数十种检测点。在操作系统安全领域,经典的操作系统安全设计文献为完整性测量与监控提供了理论基础。对于漏洞利用的检测,可参考通用漏洞评分系统中关于攻击复杂度与权限提升的量化描述,以及关于本地提权漏洞利用模式分析的学术论文。在物联网安全领域,有研究专门阐述了针对资源受限设备的轻量级入侵检测与完整性验证方案。

4. 检测仪器:主要设备及功能

SU检测通常不依赖于单一大型仪器,而是由软件工具集、专用安全设备或集成化平台实现。

移动安全检测平台:集成化的硬件-软件平台,可对移动设备进行深度安全扫描。其功能包括自动化安装与运行检测应用、监控系统日志与内核信息、进行物理内存取证分析,并提供详细的检测报告。部分平台支持多种移动操作系统和硬件接口。

嵌入式设备安全分析仪:此类设备通常具备物理接口(如JTAG, UART)和协议分析功能,用于提取嵌入式设备的固件,并进行脱机静态分析(反汇编、漏洞扫描)与动态分析(模拟执行、调试),以发现潜在的提权后门或漏洞。

主机安全代理与管理系统:部署在服务器或终端上的轻量级软件代理,持续收集进程、文件、网络、日志等安全相关数据,并上传至中央管理服务器进行分析。服务器端利用关联分析引擎,从海量数据中识别出权限提升的攻击链指标。

数字取证与分析工具套件:用于事后深度调查。包含磁盘映像工具、内存获取工具、文件分析工具、注册表/配置分析器、网络取证工具等。调查人员利用该套件对嫌疑系统进行全盘镜像,然后离线分析残留的SU工具、异常进程记录、隐藏文件等痕迹。

动态二进制分析框架:基于模拟执行或插桩技术,能够动态跟踪目标程序的每一条指令执行路径、内存访问和系统调用,非常适合用于分析未知或经过混淆的SU样本的恶意行为,揭示其提权逻辑。

前沿科学

微信公众号

前沿科学

微信公众号

中析研究所

抖音

中析研究所

抖音

中析研究所

微信公众号

中析研究所

微信公众号

中析研究所

快手

中析研究所

快手

中析研究所

微视频

中析研究所

微视频

中析研究所

小红书

中析研究所

小红书