密码组合安全度分析是网络安全领域中至关重要的环节,它直接关系到个人信息和系统数据的保护效果。随着互联网应用的普及,密码已成为身份验证和访问控制的主要手段之一,但弱密码或重复使用的密码极易被恶意攻击者破解,导致数据泄露、账户被盗等严重后果。因此,对密码组合进行科学、系统的安全度分析,有助于评估其抵御暴力破解、字典攻击等常见威胁的能力,从而指导用户或组织制定更安全的密码策略。密码安全度分析通常涉及对密码长度、字符多样性、随机性以及是否包含常见模式等方面的综合考量,旨在识别潜在弱点并提供改进建议。在实际应用中,这种分析不仅适用于个人账户,还广泛用于企业系统的安全审计和合规检查,以确保整体网络环境的稳健性。

密码组合安全度分析的检测项目主要包括多个关键方面。首先是密码长度检测,评估密码是否达到最小长度要求,通常建议至少8个字符以上以增强安全性。其次是字符类型多样性检测,检查密码是否混合使用大写字母、小写字母、数字和特殊符号,避免单一字符集带来的脆弱性。第三是随机性检测,分析密码是否具有足够的熵值,防止基于模式的预测攻击。第四是常见密码模式检测,识别是否使用了如“123456”、“password”等易于猜测的组合。第五是重复性检测,评估密码是否在多个账户间重复使用,这可能导致连锁安全风险。第六是上下文相关性检测,检查密码是否包含与用户个人信息(如生日、姓名)相关的元素,这些容易被社会工程学攻击利用。通过这些项目的全面检测,可以系统地量化密码的安全水平。

在密码组合安全度分析中,检测仪器主要指用于执行分析任务的软件工具和计算系统。常见的仪器包括密码强度评估器,如在线密码检查工具或内置在注册系统中的实时验证模块,它们能快速提供密码安全反馈。专业的安全分析软件,例如John the Ripper或Hashcat,可用于模拟破解过程,测试密码的实际抵抗能力。此外,熵计算器通过算法测量密码的随机性,而模式识别引擎则利用机器学习技术检测常见弱密码。这些仪器通常集成在安全平台中,支持批量分析和报告生成,帮助用户或管理员高效评估大量密码组合。

密码组合安全度分析的检测方法多样,旨在从不同角度评估安全性。一种常见方法是基于规则的检测,通过预定义的标准(如最小长度、字符类型要求)进行打分,输出强度等级(如弱、中、强)。另一种方法是统计分析法,利用历史泄露数据训练模型,预测密码被破解的概率。此外,模拟攻击法通过运行暴力破解或字典攻击工具,实际测试密码的耐受时间,提供更直观的风险评估。熵值计算法则使用信息论原理,量化密码的不确定性,高熵值表示更高安全性。这些方法往往结合使用,以确保分析结果的准确性和全面性。

密码组合安全度分析的检测标准通常参考国际和行业规范,以确保一致性和可靠性。常见的标准包括NIST(美国国家标准与技术研究院)指南,它建议密码长度至少为8字符,并强调使用短语式密码而非复杂字符组合。ISO/IEC 27001等信息安全管理系统标准也涉及密码策略,要求定期评估和更新。此外,许多行业有特定标准,如支付卡行业数据安全标准(PCI DSS)对密码复杂度有严格规定。检测标准还常包括时间基准,例如密码应在一定时间内抵抗破解尝试(如24小时内不被破解)。遵循这些标准有助于实现可比较的安全评估,并促进最佳实践的应用。

前沿科学

微信公众号

前沿科学

微信公众号

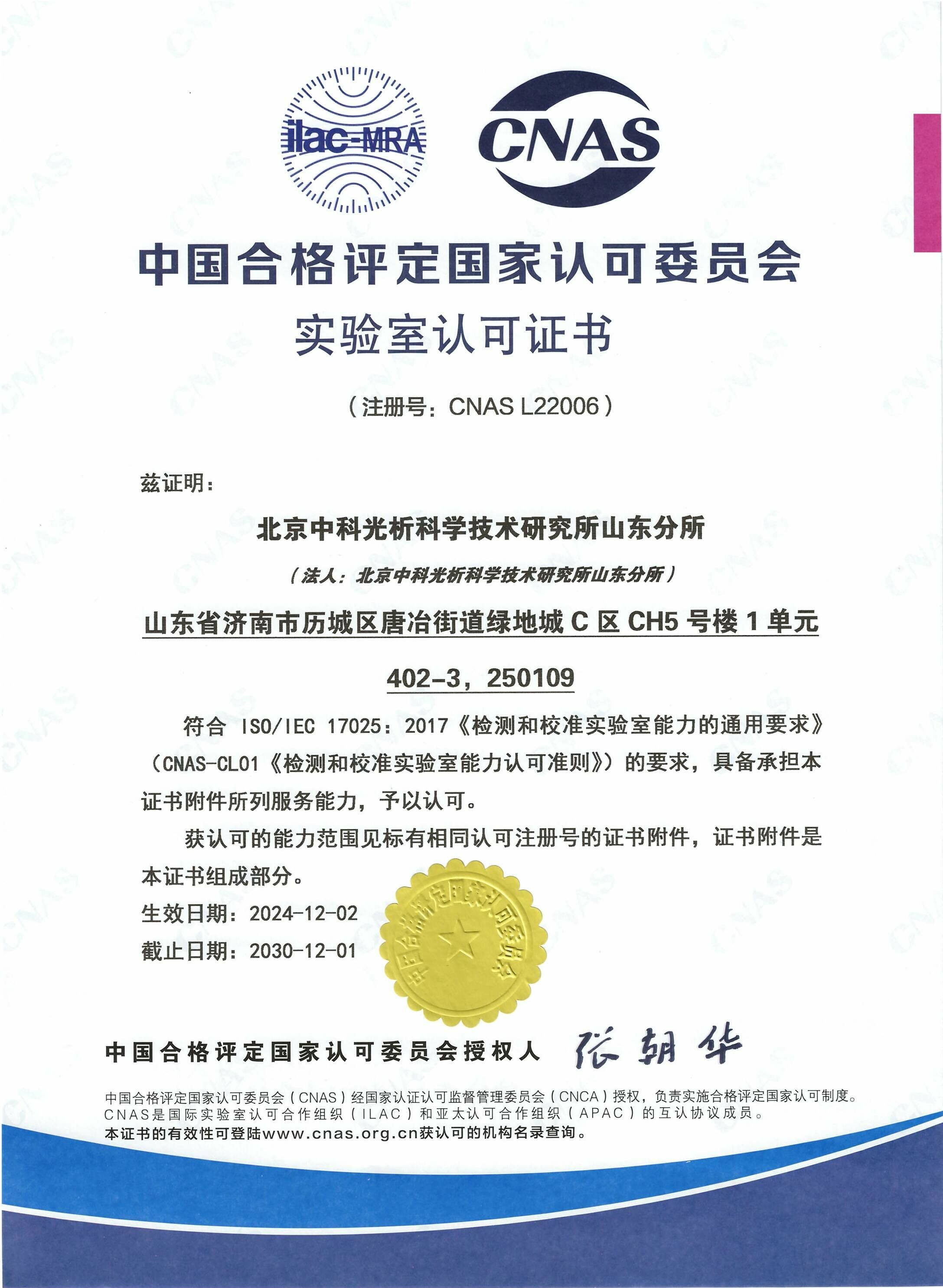

中析研究所

抖音

中析研究所

抖音

中析研究所

微信公众号

中析研究所

微信公众号

中析研究所

快手

中析研究所

快手

中析研究所

微视频

中析研究所

微视频

中析研究所

小红书

中析研究所

小红书